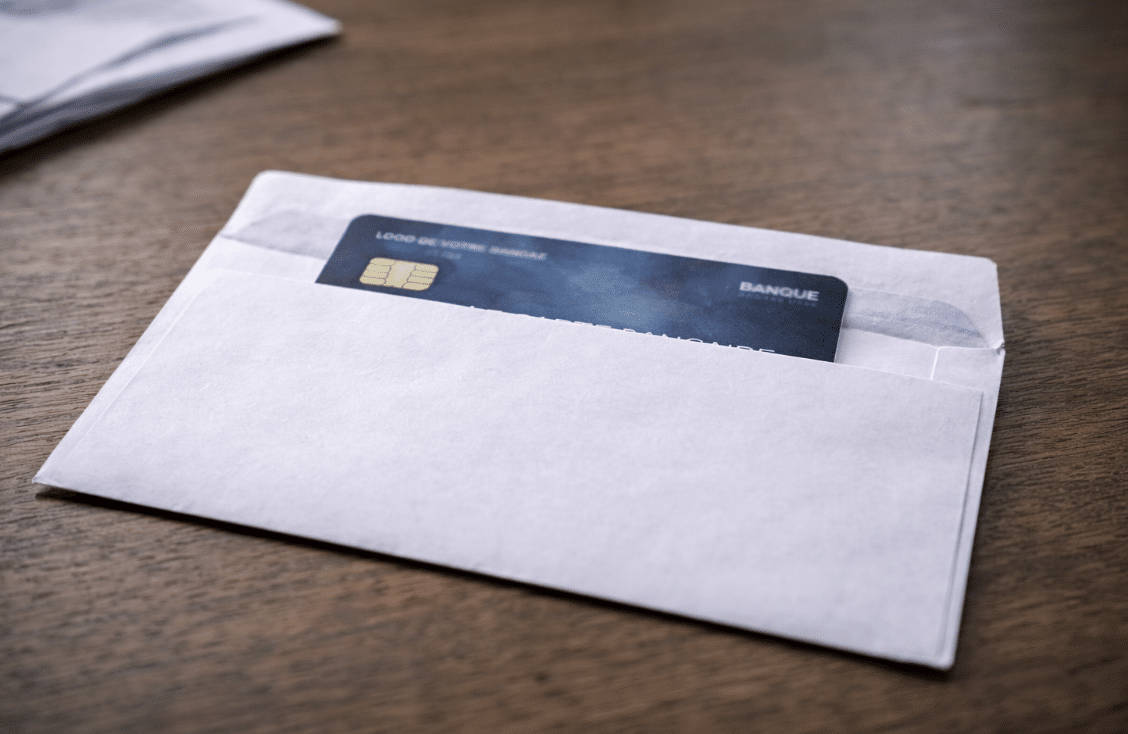

Depuis le début de l’année 2026, plusieurs signalements font état d’un nouveau type d’escroquerie bancaire particulièrement structuré. Des particuliers reçoivent à leur domicile un courrier contenant une carte bancaire factice accompagnée d’un document explicatif et d’un QR code destiné à activer le moyen de paiement. L’ensemble est soigné, visuellement cohérent, et reprend les codes graphiques d’établissements bancaires connus. À première vue, rien ne semble suspect.

Cette méthode ne relève pas d’un simple phishing traditionnel. Elle marque une évolution stratégique dans la manière dont les cybercriminels conçoivent leurs campagnes. Le support physique sert ici de déclencheur à une compromission numérique. Le courrier rassure. Le QR code piège. L’attaque ne vise pas un système informatique. Elle vise une décision humaine.

Un mécanisme simple mais redoutablement efficace

Le scénario repose sur un enchaînement précis. La victime découvre une carte bancaire prétendument émise pour renforcer la sécurité de son compte ou pour remplacer une carte existante. Le courrier indique que, pour des raisons réglementaires ou techniques, l’activation doit être réalisée rapidement via le QR code imprimé sur le document.

Lorsque le QR code est scanné avec un smartphone, l’utilisateur est redirigé vers un site frauduleux reproduisant fidèlement l’interface d’une banque. L’environnement graphique, les mentions légales, les éléments visuels sont suffisamment crédibles pour lever les derniers doutes. Le site demande alors les identifiants bancaires, parfois les informations complètes de la carte, et fréquemment un code d’authentification reçu par SMS. À ce stade, les fraudeurs disposent des éléments nécessaires pour prendre le contrôle du compte. La sophistication ne réside pas dans la technique informatique. Elle réside dans la cohérence du dispositif.

L’efficacité de cette fraude repose sur plusieurs leviers psychologiques puissants. Le premier est le biais d’autorité. Le courrier postal conserve une dimension institutionnelle. Il évoque l’administration, la banque, la formalité. Contrairement aux emails, il bénéficie encore d’un capital confiance important. Le second levier est la banalisation du QR code. Depuis plusieurs années, les QR codes sont omniprésents dans le quotidien. Ils servent à consulter un menu, valider un paiement, télécharger un document ou s’authentifier. Leur utilisation ne déclenche plus de méfiance instinctive. Enfin, l’urgence joue un rôle déterminant. Les mentions telles que “activation obligatoire”, “mise à jour de sécurité” ou “risque de blocage” provoquent une réaction rapide. L’utilisateur agit pour éviter un désagrément, sans prendre le temps d’analyser la situation. Cette arnaque exploite moins une faille technique qu’un enchaînement de réflexes comportementaux.

Une illustration des menaces hybrides

Ce type de fraude illustre une tendance plus large : la montée des attaques hybrides. Les cybercriminels ne se limitent plus aux canaux numériques classiques. Ils combinent supports physiques et vecteurs digitaux pour contourner les mécanismes de protection traditionnels. Le QR code imprimé sur papier échappe aux filtres anti-spam. Le scan est volontaire. L’utilisateur initie lui-même la connexion vers le site frauduleux. Cela réduit considérablement la capacité de détection automatisée.

Cette hybridation complexifie la prévention. Elle impose une approche plus globale de la cybersécurité, intégrant la dimension humaine et comportementale.

Une fois les identifiants transmis, les fraudeurs peuvent agir rapidement. L’ajout d’un bénéficiaire externe, la réalisation d’un virement instantané ou la modification des coordonnées de contact du compte figurent parmi les scénarios les plus fréquents. Les données collectées peuvent également être exploitées dans d’autres campagnes, notamment pour des tentatives d’usurpation d’identité ou des escroqueries secondaires ciblées. Au-delà de la perte financière, l’impact psychologique est réel. Le sentiment d’avoir été manipulé, la perte de confiance dans les institutions et le stress lié aux démarches de contestation sont souvent sous-estimés.

Les signaux d’alerte à connaître

Une banque n’envoie pas une carte bancaire non sollicitée sans information préalable via l’espace client sécurisé. L’activation d’une carte se fait généralement par un paiement ou via l’application officielle de l’établissement, jamais par un QR code imprimé dans un courrier isolé. Toute demande d’identifiants complets, de mot de passe ou de codes SMS en dehors du canal habituel doit être considérée comme suspecte.

En cas de doute, la règle est simple : ne pas scanner, ne pas renseigner, et contacter directement son établissement via les coordonnées officielles.

L’arnaque à la carte bancaire avec QR code révèle un changement profond dans la nature des menaces. La cybersécurité ne peut plus être envisagée uniquement sous l’angle technique. Les attaques modernes exploitent la psychologie, les habitudes et la confiance. Former à reconnaître les emails frauduleux ne suffit plus. Il faut apprendre à identifier les scénarios de manipulation, même lorsqu’ils prennent la forme d’un courrier apparemment anodin. La vigilance individuelle reste essentielle, mais elle doit s’appuyer sur une compréhension claire des mécanismes utilisés.

Recevoir une carte bancaire par courrier accompagnée d’un QR code d’activation peut sembler crédible. C’est précisément ce qui rend cette fraude dangereuse. Elle exploite la confiance liée au support physique et la banalisation des outils numériques pour déclencher une compromission volontaire. Cette arnaque illustre la mutation du cybercrime vers des stratégies hybrides et comportementales. Face à cette évolution, la réponse ne peut être uniquement technologique. Elle doit être éducative, préventive et structurée. Comprendre les mécanismes invisibles derrière ces dispositifs reste aujourd’hui la meilleure protection.